Oferta dotyczy wydarzeń stacjonarnych i hybrydowych, które polecamy.

Oto spis wydarzeń, do zapoznania z którymi serdecznie Państwa zapraszamy:

oprac. Magdalena Baranowska-Szczepańska

Oferta dotyczy wydarzeń stacjonarnych i hybrydowych, które polecamy.

Oto spis wydarzeń, do zapoznania z którymi serdecznie Państwa zapraszamy:

oprac. Magdalena Baranowska-Szczepańska

O ważności tego sektora badań w nauce i gospodarce świadczy fakt, iż miniona Polska Prezydencja w Radzie Unii Europejskiej realizowana była pod hasłem „Bezpieczeństwo, Europo!”. To hasło podkreśla determinację Polski do promowania i rozwijania bezpieczeństwa w Europie we wszystkich jego wymiarach: zewnętrznym, wewnętrznym, gospodarczym i zdrowotnym. W każdym z siedmiu kluczowych obszarów bezpieczeństwa jak: zdolność do obrony, ochrona ludności i granic, odporność na obcą ingerencję i dezinformację, zapewnienie bezpieczeństwa i swobody działalności gospodarczej, transformacja energetyczna, konkurencyjne i odporne rolnictwo czy bezpieczeństwo zdrowotne, znaleźć można komponent IT – w szczególności w gospodarce.

PUCHACZ (Platforma Uzyskiwania CHarakterystyk Adwersarzy i CyberZagrożeń) to kompleksowy projekt, ukierunkowany na budowę zaawansowanej platformy, będącej efektem prac rozwojowych w trzech laboratoriach, skoncentrowanych na różnych aspektach walki z cyberzagrożeniami oraz rozwojem zaawansowanych technologii i infrastruktur w zakresie cyberbezpieczeństwa oraz sztucznej inteligencji (ze szczególnym uwzględnieniem zastosowania podejść AI obszarze cyberzabezpieczeń, ale także podniesienia poziomu zabezpieczeń oraz odporności na zaburzenia systemów AI).

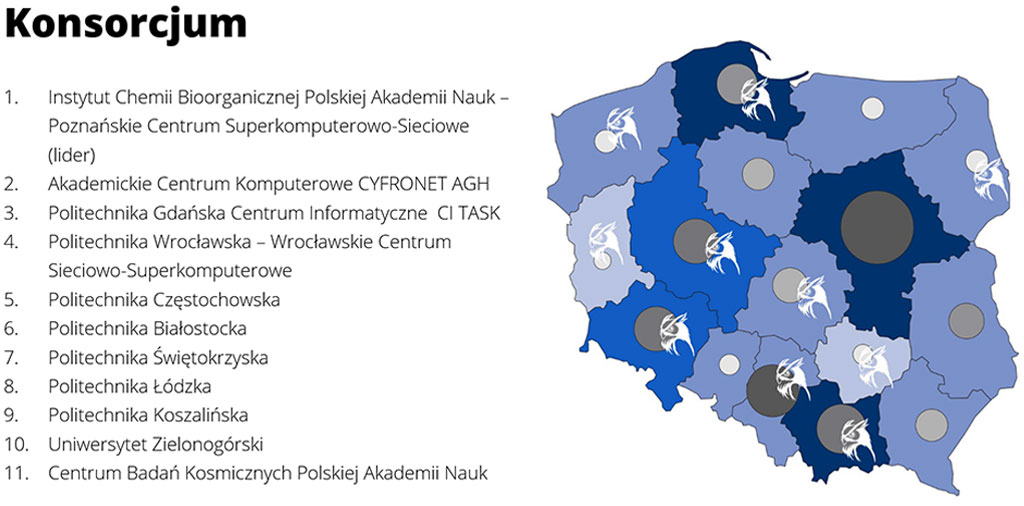

Efektem końcowym projektu ma być platforma sprzętowo-software’owa, geograficznie rozproszona w 10 regionach oraz 11 lokalizacjach na terenie kraju, udostępniająca usługi w ramach części niegospodarczej oraz gospodarczej, służąca do prowadzenia prac badawczych na rzecz nauki oraz gospodarki. Z założenia efekty projektu dostarczą takie same możliwości zarówno w obszarze nauki jak i gospodarki, zgodnie z zasadami równości, równego dostępu dla wszystkich podmiotów oraz dostępu do danych dla społeczeństwa.

Projekt skupia Konsorcjum złożone z kilkunastu jednostek: Instytutów Polskiej Akademii Nauk oraz uczelni wyższych – operatorów sieci miejskich i centrów danych.

Liderem Konsorcjum jest Instytut Chemii Bioorganicznej PAN – Poznańskie Centrum Superkomputerowo-Sieciowe. Partnerzy postanowili połączyć siły, aby wspierać podnoszenie poziomu zabezpieczeń polskiej cyberprzestrzeni przed atakami adwersarzy (ang. adversaries), czyli przeciwników (w tym osób czy zespołów wprost inspirowanych i kierowanych przez państwa wrogie), do maksymalnej możliwej – w świetle najnowszych osiągnięć naukowych – wielkości.

Z uwagi na postęp nauki, ale także aktualną i prognozowaną sytuację międzynarodową, prace B+R oraz wyzwania w gospodarce w coraz większym stopniu związane są z cyberbezpieczeństwem, a w ostatnich latach – także ze sztuczną inteligencją. Kluczowe tym samym staje się dysponowanie możliwościami analizy dużych wolumenów rzeczywistych danych sieciowych z użyciem wysokowydajnej infrastruktury, sprofilowanej pod użycie modeli sztucznej inteligencji, a także umożliwiającej tworzenie i ewaluację tych modeli, zwłaszcza stosowanych w obszarze cyberbezpieczeństwa.

U podstaw projektu PUCHACZ leży założenie dostarczenia infrastruktury badawczej, rozproszonej w kraju i wykorzystującej połączenia w ramach szerokopasmowych sieci szkieletowych PIONIER oraz miejskich sieci metropolitalnych wraz z tzw. ostatnią milą, obejmującej zaawansowane, sprzętowe i programowe systemy zabezpieczeń oraz zasoby obliczeniowe przeznaczone pod przetwarzanie AI i analitykę dużych wolumenów danych, opisujących funkcjonowanie sieci i systemów. Infrastruktura ta jest kluczowa dla realizacji prac B+R w dziedzinie cyberbezpieczeństwa, a także posłuży produkcyjnym środowiskom w kluczowych obszarach nauki, gospodarki, lecz również bezpieczeństwa Państwa.

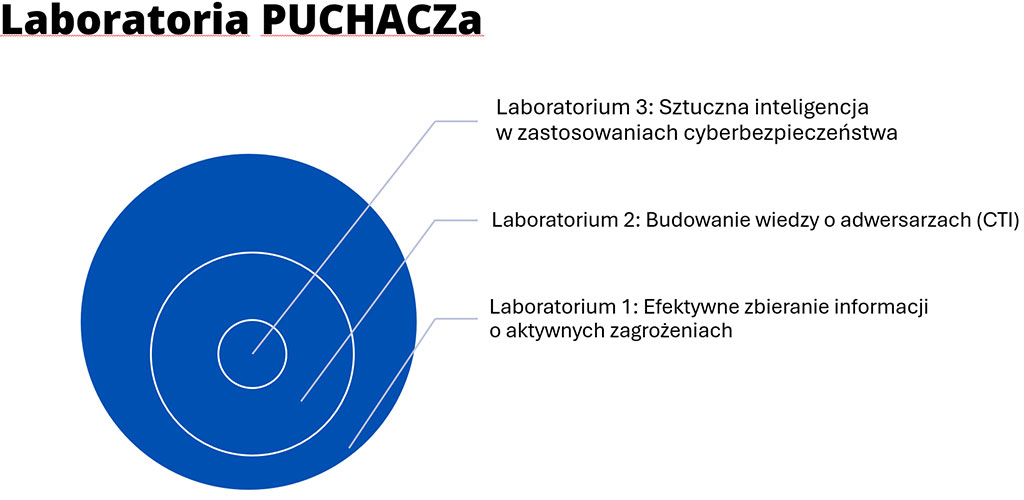

Sieć badawcza PUCHACZ ukierunkowana jest na budowę unikalnej infrastruktury badawczej, umożliwiającej realizację badań w obszarze nowatorskich metod analizy i przeciwdziałania zaawansowanym cyberatakom. Cel sieci badawczej zyskuje na znaczeniu zwłaszcza w obliczu aktualnej sytuacji międzynarodowej. Poszczególne zaplanowane laboratoria koncentrują się na wykorzystaniu szeregu systemów zabezpieczeń różnej klasy, dostarczających informacji o zagrożeniach i chroniących samą infrastrukturę; budowie środowisk i narzędzi do analizy złośliwego oprogramowania (tzw. próbek); wykorzystaniu podejść AI w tworzeniu nowatorskich narzędzi i systemów cyberbezpieczeństwa.

PUCHACZ wykorzystywać będzie w szerokim zakresie z jednej strony doświadczenie zespołów eksperckich dedykowanych do realizacji projektu przez Konsorcjantów, w szczególności w obszarach cyberbezpieczeństwa, sztucznej inteligencji, usług CERT/SOC i analizy danych, z drugiej – możliwości zapewniane przez istniejące zasoby obliczeniowe i składowania danych (a także wiedzę wprost wynikającą z doświadczenia w obsłudze tego rodzaju infrastruktur). Dzięki tym czynnikom wytworzone będą usługi, narzędzia oraz aplikacje umożliwiające wszechstronne testy, ewaluację dziedzinową oraz ocenę zabezpieczeń tworzonych modeli sztucznej inteligencji, w tym modeli językowych LLM (ang. Large Language Models); przeznaczone do analiz złośliwego oprogramowania, w tym także do celów edukacyjnych dla studentów czy specjalistów w zakresie obsługi incydentów oraz informatyki śledczej; umożliwiające wszechstronną ewaluację istniejących rozwiązań cyberbezpieczeństwa oraz ich rozbudowę o dodatkowe, autorskie komponenty, w szczególności wykorzystujące podejścia sztucznej inteligencji dla dodatkowego podniesienia oferowanego poziomu zabezpieczeń; wykorzystujące mechanizmy AI do analizy wielkich wolumenów danych opisujących ruch sieciowy w celu ekstrakcji i wymiany wiedzy oraz świadomości sytuacyjnej (ang. Cyber Threat Intelligence, Situational Awareness) w zakresie zagrożeń cyberbezpieczeństwa; pozwalające na detekcję nieznanych wcześniej zagrożeń cyberbezpieczeństwa na podstawie analizy ich wewnętrznych cech lub zachowania, a także potencjalnie na tzw. atrybucję, czyli przypisanie do konkretnego przeciwnika lub ich grupy; oferujące możliwość tworzenia i zarządzania środowiskami badawczymi dla naukowców oraz grup w ramach realizowanych grantów naukowych; maksymalizujące poziom zabezpieczeń przetwarzanych danych, wyników badań, a także tworzonych przy użyciu infrastruktury PUCHACZ narzędzi i systemów dzięki wdrażaniu elementów bezpiecznego cyklu życia oprogramowania/systemu (ang. SDLC) czy wspierające lub pozwalające na spełnienie wybranych wymagań, nakładanych na podmioty kluczowe i ważne w rozumieniu znowelizowanej Ustawy o Krajowym Systemie Cyberbezpieczeństwa.

Ponadto, obserwuje się również bezpieczeństwo jako nową dziedzinę, która intensywnie używa obliczeń równoległych z uwagi na coraz częstsze wykorzystanie metod sztucznej inteligencji (AI). Krajowa infrastruktura naukowo-badawcza PUCHACZ stanowić będzie rozproszony system 11 laboratoriów, zlokalizowanych w siedzibach Partnerów, wraz z osadzonymi w nim usługami z obszaru cyberbezpieczeństwa i AI, umożliwiający realizację badań z zakresu wymienionych dwóch obszarów oraz osiągnięcie maksymalnego efektu synergii. Realizowane badania oraz usługi doprowadzą z jednej strony do uzyskania odpornych na cyberataki oraz ataki dziedzinowe (np. adversarial AI) rozwiązań AI w dowolnym obszarze zastosowania (w szczególności modeli LLM – ang. Large Language Models), z drugiej – do wykorzystania podejść AI dla rozwoju systemów zabezpieczeń, w tym możliwych do przetestowania i produkcyjnego wykorzystania w utworzonej infrastrukturze.

AI (w szczególności w aspekcie cyberbezpieczeństwa) jest jednym z priorytetów Polityki Naukowej Państwa, stanowiącej podstawę do realizacji programów strategicznych i rozwojowych państwa; samo cyberbezpieczeństwo zaś – jednym z 4 obszarów horyzontalnych wymienionych w Strategii Cyfryzacji Państwa. Wnioskowana infrastruktura jako działająca w dwóch tak kluczowych obszarach, wzajemnie się przenikających i uzupełniających, znajduje swoje miejsce jako ośrodek skupienia kadr naukowych, możliwości związanych z przetwarzaniem danych i realizacją badań przez jednostki B+R, ale także instytucje oraz przemysł – a w szczególności autorów innowacji. Jej celem jest opracowanie innowacyjnych usług oraz produktów, wspierających rozwój gospodarczy kraju – co wprost wpisuje się w ideę mapy drogowej infrastruktury badawczej (PMIB) – ale także jego bezpieczeństwo, co ma kluczowe znaczenie w złożonej sytuacji międzynarodowej, z trendami do dalszej komplikacji.

Budowa złożonej infrastruktury, przewidzianej dla obsługi obszarów z tak dynamicznie zmieniającym się stanem wiedzy, wiąże się z wieloma wyzwaniami naukowymi i badawczymi, a także organizacyjnymi i technicznymi; do najważniejszych należą:

Sieć badawcza PUCHACZ ukierunkowana jest na budowę unikalnej infrastruktury badawczej, umożliwiającej realizację badań w obszarze nowatorskich metod analizy i przeciwdziałania zaawansowanym cyberatakom. Cel sieci badawczej zyskuje na znaczeniu zwłaszcza w obliczu aktualnej sytuacji międzynarodowej. W zakresie projektu leży realizacja prac rozwojowych w trzech laboratoriach, które – mimo odrębności pokrywanych obszarów – ściśle ze sobą współpracują, tworząc efekt synergii, maksymalizujący użyteczność docelowej infrastruktury. Efektem wymiernym projektu jest platforma, w której skład wchodzi infrastruktura badawcza (zakupiona w projekcie wraz z wkładami rzeczowymi) oraz wyniki prac rozwojowych (WNIP, wartości niematerialne i prawne).

Prace rozwojowe zawarte zostały w następujących laboratoriach tematycznych:

Obejmuje działania związane z rozwojem infrastruktury i procedur, umożliwiających efektywne zbieranie informacji o aktywnych zagrożeniach cybernetycznych. W ramach tego zadania wdrażane są najnowsze technologie, takie jak systemy detekcji intruzów (XDR), zapory sieciowe (NGFW) oraz Web Application Firewall, i inne, które znacząco podnoszą poziom bezpieczeństwa. Infrastruktura jest projektowana z uwzględnieniem paradygmatu wysokiej dostępności, eliminując pojedyncze punkty awarii – oraz w rygorze bezpiecznego cyklu życia systemu (SDLC – Secure Development Life Cycle).

Realizacja prac rozwojowych nad platformą programową do zbierania, katalogowania i analizowania informacji o cyberzagrożeniach. W ramach tego Laboratorium powstanie sfederowane jezioro danych (Data Lake), które umożliwi przechowywanie i wielowymiarowe przeszukiwanie wiedzy o złośliwym oprogramowaniu. Laboratorium 2 będzie obejmować również budowę środowisk do analizy dynamicznej i statycznej próbek malware, wykorzystując skalowalną infrastrukturę HPC (High-Performance Computing) oraz możliwości sztucznej inteligencji.

Obejmuje prace ukierunkowane na rozwój zaawansowanych metod bezpieczeństwa, wykorzystując w tym celu Duże Modele Językowe (LLM). Główny nacisk położony jest na doskonalenie systemów – pułapek (honeypotów), automatyzację procesów threat huntingu oraz zarządzanie podatnościami. W ramach tego laboratorium tworzone są innowacyjne narzędzia, takie jak LLM-powered honeypots, które lepiej imitują serwery produkcyjne, uodparniając się na techniki wykrycia. Ponadto rozwijane będą narzędzia oparte na LLM do przetwarzania danych wejściowych z analiz technicznych, generujące czytelne raporty dla analityków bezpieczeństwa.

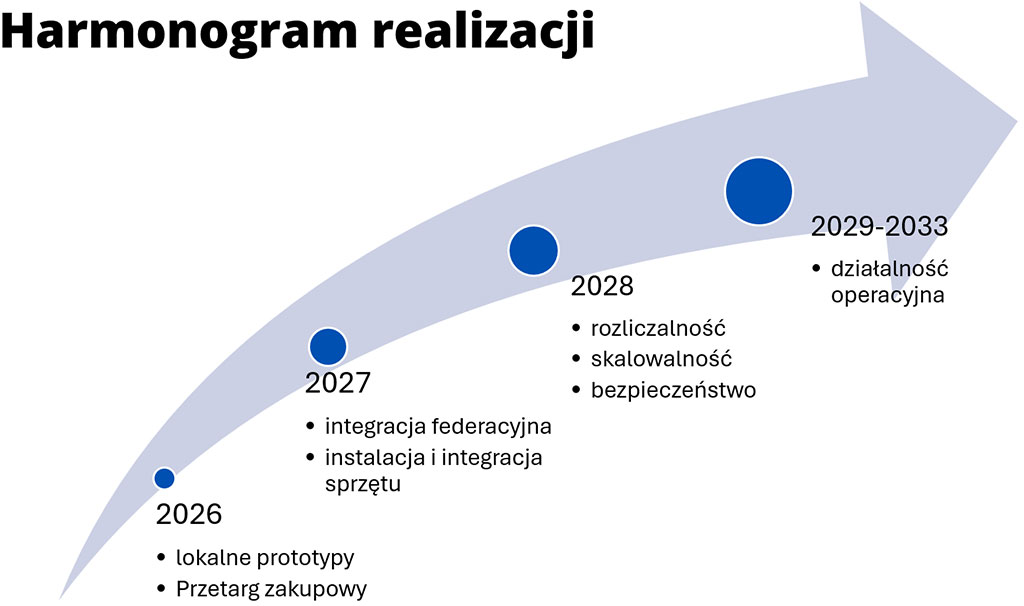

Planowana realizacja projektu to 3 lata w przedziale czasowym 2026-2028. Po tym okresie nastąpi utrzymanie wskaźników rezultatu do co najmniej grudnia 2033 roku.

Bez wątpienia dzięki unikalnej rozproszonej infrastrukturze i usług efektem wymiernym będzie uzyskanie przewagi badawczej Polski w obszarze nauki i gospodarki na arenie międzynarodowej. PUCHACZ stanowić może również narzędzie do prowadzenia prac badawczych polskich jednostek w projektach międzynarodowych.

Norbert Meyer

Zapraszamy do kontaktu z redakcją PIONIER News. Wszelkie uwagi, propozycje, rozszerzenia artykułów i informacji zawartych w niniejszym newsletterze można uzyskać bezpośrednio pisząc na adres: news@pionier.net.pl.

Newsletter jest wydawany przez Biuro Konsorcjum PIONIER – Polski Internet Optyczny. Redakcja zastrzega sobie prawo dokonywania skrótów, korekty i edycji nadesłanych materiałów. Kopiowanie i rozpowszechnianie redakcyjnych materiałów bez zgody wydawcy jest zabronione.

Konsorcjum PIONIER – Polski Internet Optyczny

Poznańskie Centrum Superkomputerowo-Sieciowe

ul. Jana Pawła II 10, 61-139 Poznań

tel. (61) 858 20 01,

fax (61) 852 59 54

office@pionier.gov.pl

http://www.pionier.net.pl/

Akademickie Centrum Komputerowe Cyfronet Akademii Górniczo-Hutniczej im. Stanisława Staszica

Instytut Chemii Bioorganicznej PAN – Poznańskie Centrum Superkomputerowo-Sieciowe

Instytut Uprawy Nawożenia i Gleboznawstwa Państwowy Instytut Badawczy

Naukowa i Akademicka Sieć Komputerowa NASK

Uniwersytet Technologiczno-Humanistyczny

Politechnika Rzeszowska im. Ignacego Łukasiewicza

Politechnika Śląska Centrum Komputerowe

Uniwersytet Marii Curie-Skłodowskiej, LubMAN UMCS

Uniwersytet Mikołaja Kopernika

Politechnika Bydgoska im. Jana i Jędrzeja Śniadeckich

Jest to łączność świadczona przez operatorów telekomunikacyjnych w imieniu GÉANT, dedykowana dla sieci naukowych. Zaletą tego rozwiązania, oprócz możliwości dywersyfikacji usługi dostępu do Internetu, jest skorzystanie z konkurencyjnych kosztów zakupów hurtowych, które w imieniu sieci naukowych prowadzi GÉANT.

W modelu usługi tzw. brokered stosowanym dla sieci PIONIER, GWS umożliwia dostęp do Internetu poprzez bezpośrednie połączenie z dostawcą usług internetowych współpracującym z GÉANT. Do tej pory użytkownicy sieci PIONIER mieli do dyspozycji dwa połączenia wykorzystujące zagregowane interfejsy 10GE do operatora Colt. W związku z obserwowanym zwiększaniem ruchu internetowego oraz planowaną dywersyfikacją połączeń, w minionym tygodniu uruchomiono w Poznaniu połączenie sieci PIONIER do drugiego operatora – Cogent – na interfejsie 100GE, które zastąpiło zapasowe połączenie do operatora Colt. Jednocześnie istniejące połączenie do operatora Colt, zostanie także wkrótce zmodyfikowane i przeniesione na pojedynczy interfejs 100GE. Zmiany te staną się skutecznym sposobem na zapewnienie stabilności i odpowiedniej przepustowości dla wszystkich użytkowników sieci PIONIER.

Szymon Trocha, Tomasz Szewczyk

Architektura i ogólna charakterystyka SCinet

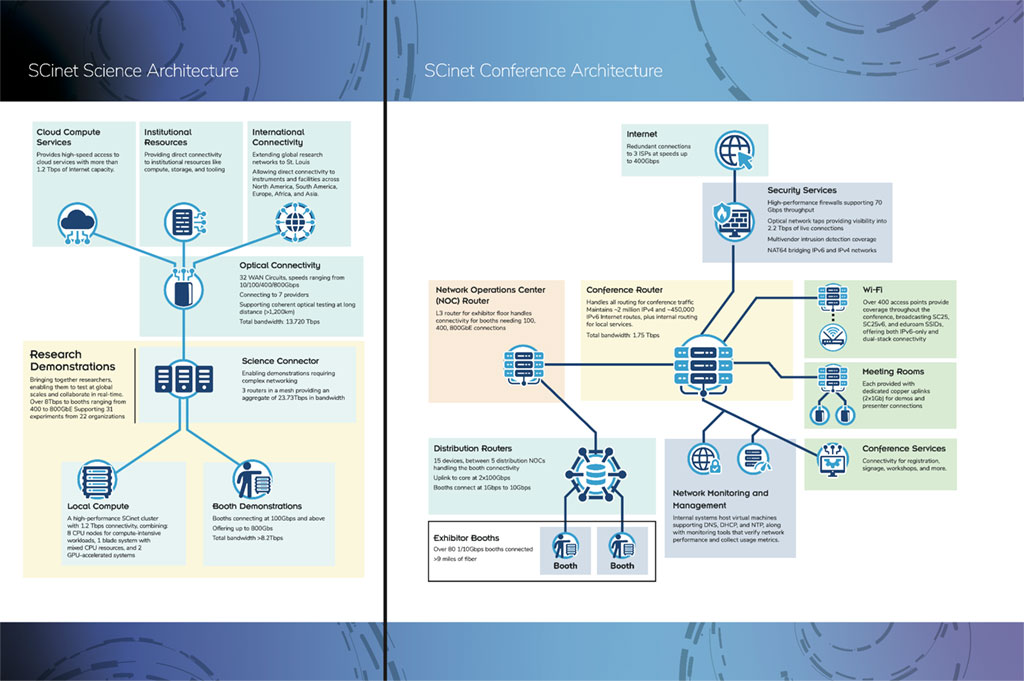

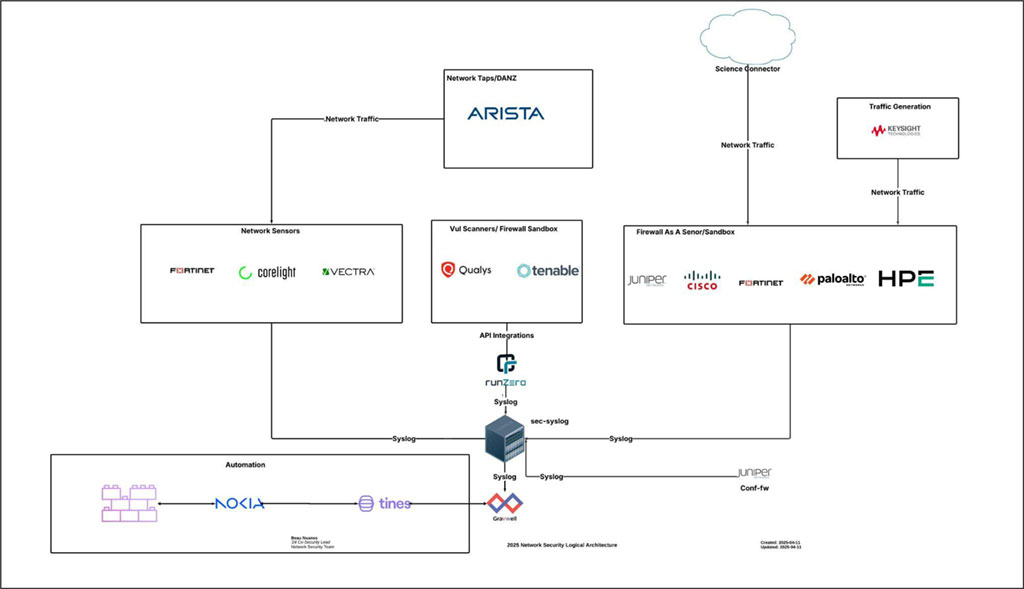

Powyższa grafika przedstawia schemat sieci. Jak można zauważyć, sieć SCinet to w zasadzie dwie sieci:

W tegorocznej edycji schemat architektury sieci został świadomie uproszczony w porównaniu do lat ubiegłych. Decyzja ta była konsekwencją dynamicznych zmian w dostępności i konfiguracji sprzętu, które — jak to często bywa w tego typu przedsięwzięciach — następowały na bardzo późnym etapie przygotowań. W efekcie konieczne było odejście od dosłownego odwzorowania infrastruktury na rzecz bardziej koncepcyjnego ujęcia architektury. W praktyce pełny i ostateczny kształt sieci staje się znany dopiero po zakończeniu wszystkich etapów wdrożenia oraz przezwyciężeniu napotkanych po drodze wyzwań.

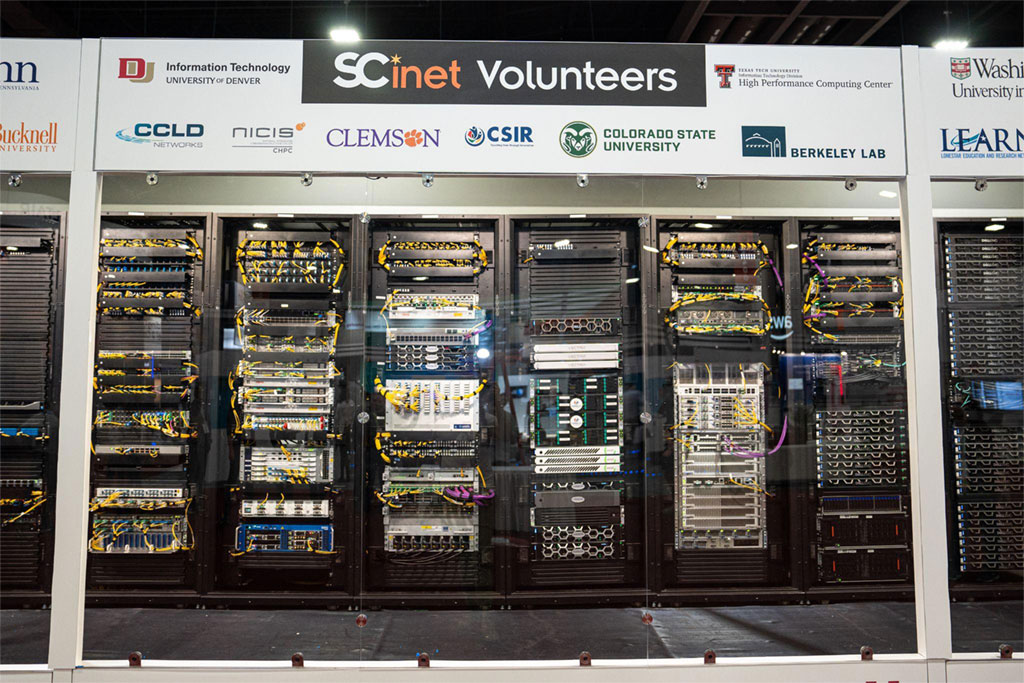

Główna część sieci SCinet (NOC) jest zazwyczaj zlokalizowana w centralnej części Exhibition Floor. Jest to 8 połączonych ze sobą szaf rack ze sprzętem sieciowym i serwerami, pogrupowanych według pełnionej funkcji. Dodatkowo budowanych jest kilka lokalizacji DNOC, czyli punktów dystrybucyjnych, z których wyprowadzane są połączenia dla wystawców. Możemy ich podzielić na dwie grupy:

Sieć SCinet Science

Sieć SCinet Science (SCN) jest nastawiona na dostarczenie zasobów sieciowych koniecznych do przeprowadzenia doświadczeń sieciowych. W 2026 roku było to 31 eksperymentów dotyczących, m.in..: wykonywania dalekich transferów danych, optymalizacji połączeń i protokołów, automatyzacji i orkiestracji sieci. Sieć SCN daje zespołom badawczym dostęp do bardzo wydajnej, nowoczesnej infrastruktury sieciowej oraz połączeń o ogromnej przepustowości. Umożliwia testowanie i sprawdzanie nowych rozwiązań sieciowych w realnych warunkach, w skali zbliżonej do produkcyjnej, czego nie da się zrobić w typowych laboratoriach. Jednocześnie sprzyja współpracy między zespołami z różnych krajów i pomaga przenosić sprawdzone rozwiązania do sieci produkcyjnych.

W tym roku do budowy sieci wykorzystano m.in.:

Są to wysokowydajne routery i przełączniki różnych producentów, przeznaczone do pracy z bardzo dużymi przepustowościami. Wykorzystane urządzenia umożliwiały obsługę łączy 400G i 800G oraz nowoczesnych usług sieciowych. Zróżnicowany sprzęt pozwolił na testowanie interoperacyjności i realną pracę w środowisku wielu producentów. W tym roku sieć SCN była oparta na technologii EVPN-VXLAN, co w tak zróżnicowanym środowisku okazało się dużym wyzwaniem.

Lista zrealizowanych doświadczeń NRE: https://sc25.supercomputing.org/scinet/network-research-exhibition/accepted-nre-demos/

Sieć SCinet Conference

SCinet Conference jest siecią dostarczającą usługi sieciowe ponad 16500 uczestnikom konferencji SuperComputing! Jest to rozbudowana sieć składająca się z:

Sieć została zbudowana z użyciem Junipera MX304 oraz połączeń 100G i 400G do operatorów telekomunikacyjnych. Sieć dystrybucyjna to nowoczesne urządzenia sieciowe: Nokia 7220, Aruba 8360 i 6300M, Arista DCS-7280 i Juniper QFX5120.

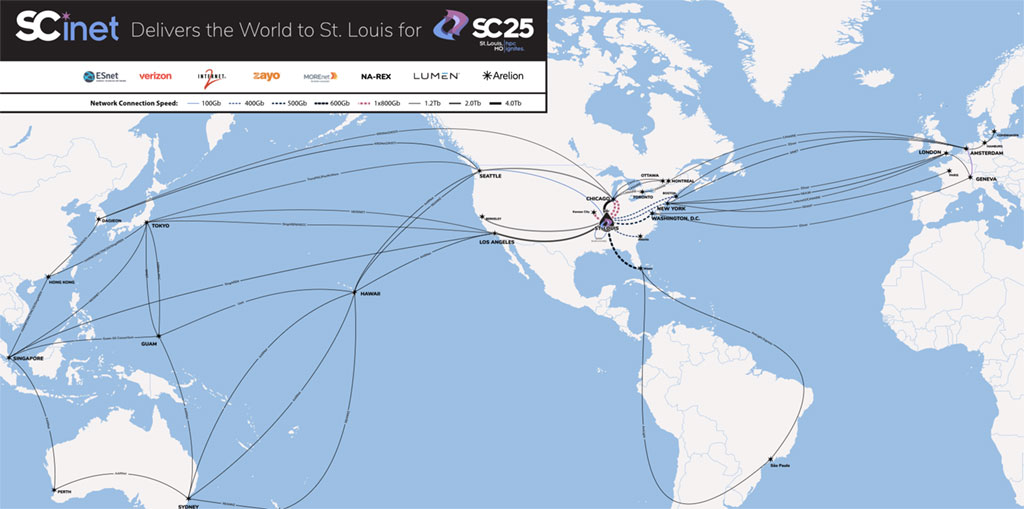

WAN

Niesamowitą bazę do budowy sieci SCinet stanowi rozległa sieć WAN. W roku 2026 było 32 łącza zakończone w St. Louis, w znakomitej większości były to łącza 400G! Wykonano również testowe połączenie z użyciem modułów 800G Ciena WL6n na odległości 1050 km. Łączna przepustowość łączy wyniosła 13,72 Tbps, a dzięki zastosowaniu technologii DWDM wystarczyło do tego jedynie 12 par włókien światłowodowych.

Wykonanie wszystkich połączeń jest ciekawym wyzwaniem technicznym, ale również organizacyjnym, ponieważ wymaga współpracy z wieloma operatorami telekomunikacyjnymi (MOREnet, ESnet, Internet2, Lumen, Verizon, Zayo, Arelion, NA-REX).

Podobnie jak w innych obszarach sieci SCinet, do obsługi połączeń WAN stosowany jest sprzęt różnych producentów – Ciena, Infinera, Cisco, Nokia, Arista. Poza urządzeniami DWDM w sieci zastosowano też switche światłowodowe (Polatis 192×192 oraz DiCon 96×96) automatyzujące fizyczne przełączanie tras światłowodowych.

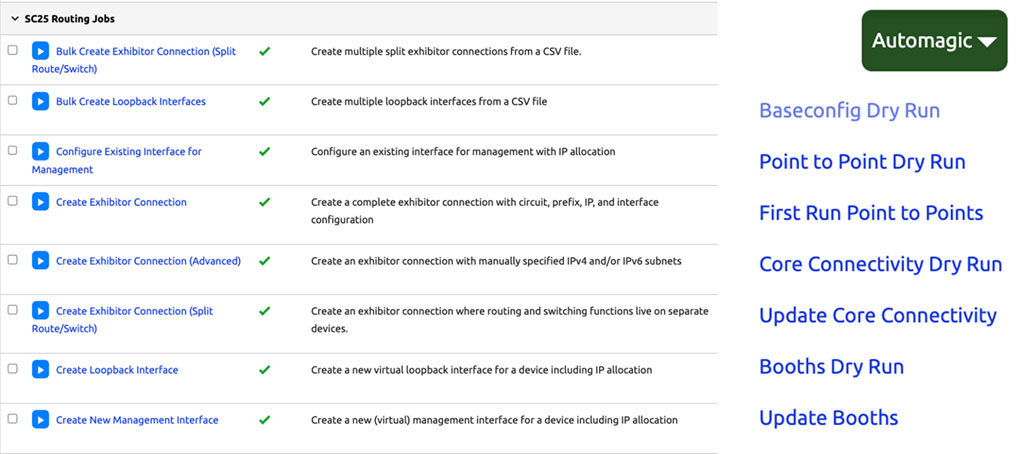

Automatyzacja

Automatyzacja zadań związanych z konfiguracją sieci od wielu lat jest istotnym obszarem działalności zespołów w SCinet. W tym roku zadania zostały zintegrowane w ramach dedykowanego zespołu, który wykonał infrastrukturę automatyzacji sieci składającą się z:

Automatyzacja sieci SCinet wiąże się z wieloma trudnościami, m.in. duża liczba producentów stosowanych urządzeń, częste zmiany usług dostępnych użytkownikom i krótki czas na testowanie w rzeczywistych warunkach. Stosowanie automatyzacji wymusza jednak szczegółowe planowanie sieci i stosowanie Source of Truth, co w rezultacie usprawnia całość procesu.

Fiber

Sieć o tak wysokich przepustowościach jest wykonana z użyciem światłowodów. Wykonaniem sieci zajmuje się dedykowany zespół “Fiber” odpowiedzialny za planowanie tras, ułożenie okablowania i przetestowanie połączeń. W tym roku było to łącznie 17 mil światłowodów! Stałą częścią pracy zespołu jest usuwanie awarii. W tak dynamicznym środowisku, jakim jest hala wystawowa w czasie przygotowywania konferencji, łatwo o uszkodzenie kabla, co wiąże się potem z koniecznością lokalizacji uszkodzenia, wymiany fragmentu i spawania.

NetSec

Wykonanie tak dużej sieci wiąże się również z koniecznością odpowiedniego zabezpieczenia przed zagrożeniami oraz identyfikacji incydentów sieci.

Architekturę bezpieczeństwa sieci oparto na wielu warstwach zabezpieczeń, obejmujących m.in.:

Zastosowano rozwiązania sprzętowe (m.in.: Fortinet 4800F, Cisco 6160, Palo 7500) oraz rozwiązania programowe do rozbudowanej analityki (Gravwell, Qualys, Tenable).

Etapy budowy sieci

Prace nad architekturą nowej sieci rozpoczynają się na około rok przed kolejną edycją konferencji. W tym czasie zespół analizuje możliwości i ograniczenia infrastruktury centrum konferencyjnego, uzgadnia z producentami dostępność sprzętu oraz określa wymagania techniczne i zapotrzebowanie. Równolegle poszczególne zespoły projektują architekturę w swoich obszarach odpowiedzialności oraz przygotowują konfiguracje w wirtualnym laboratorium sieciowym, którego główna instancja utrzymywana jest w ICM Uniwersytetu Warszawskiego.

Na około miesiąc przed rozpoczęciem konferencji sprzęt dostarczany przez producentów trafia do tymczasowej lokalizacji, gdzie jest montowany w szafach rack. Dzięki zdalnemu dostępowi możliwe jest w tym okresie przenoszenie i testowanie konfiguracji na rzeczywistych urządzeniach. Około tydzień przed konferencją infrastruktura zostaje przeniesiona do docelowego centrum zarządzania siecią (NOC) oraz rozproszonych punktów DNOC. W trakcie operacyjnego działania sieci zespół koncentruje się na bieżącym rozwiązywaniu problemów oraz testowaniu wdrożonych rozwiązań w rzeczywistych warunkach. Po zakończeniu konferencji infrastruktura jest sprawnie demontowana i zwracana dostawcom sprzętu.

Podsumowanie

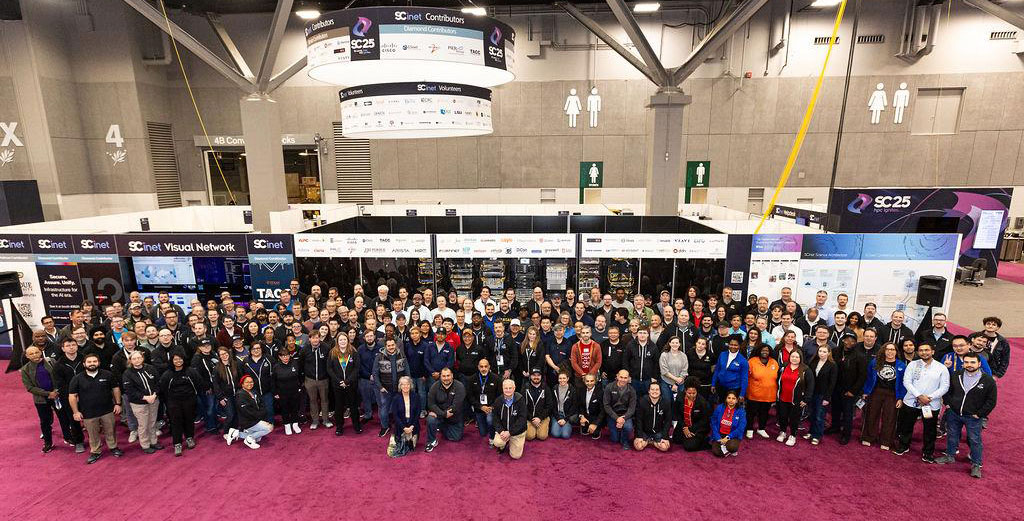

Zespół SCinet tworzy 215 specjalistów – wolontariuszy z ośmiu krajów, reprezentujących 128 instytucji: uczelni, agencji rządowych, ośrodków obliczeń dużej mocy, sieci badawczo-edukacyjnych i operatorów telekomunikacyjnych. Warto dodać, że częścią zespołu są również przedstawiciele producentów sprzętu i dostarczonych rozwiązań, co zapewnia szybkie wsparcie oraz sprawną diagnostykę sieci.

Tegoroczna edycja ponownie pobiła poprzednie rekordy przepustowości, a w ramach Network Research Exhibition uruchomiono 31 eksperymentów sieciowych. Do budowy SCinet wykorzystano sprzęt i usługi o łącznej wartości 70 mln USD. Dostawcy zaangażowani w projekt udostępnili swoje najnowsze platformy sprzętowe, które podczas konferencji przechodzą intensywne testy.

W tym roku szczególny nacisk położono na automatyzację procesów oraz interoperacyjność rozwiązań sieciowych. Z powodzeniem wykorzystano m.in. platformy Nautobot oraz Cisco NSO.

Członkowie zespołu SCinet wracają do swoich macierzystych instytucji z nową wiedzą i doświadczeniem zdobytym podczas projektowania i budowy sieci. Ten aspekt działalności SCinet jest niezwykle istotny – umożliwia wymianę spostrzeżeń, dobrych praktyk i wiedzy w przyjaznej, otwartej atmosferze.

Jarosław Skomiał, Bartosz Drogosiewicz